SSH (Secure Shell) — представляет собой зашифрованный протокол, который предназначен для использования удаленного управления серверами. Если пользователю необходим будет что-то сделать на удаленном сервера, то пользователю в любом случае потребуется использовать SSH и терминал.

Динамическая библиотека (DLL) — это набор небольших программ, которые могут загружать более крупные программы, когда это необходимо для выполнения определенных задач. Если файлы DLL отсутствуют или повреждены, любые зависимые более крупные программы не запустятся, поэтому вы можете скачать dll

Нужно отметить, что Secure Shell подразумевает использование нескольких вариантов автоматизаций. Например, можно постоянно использовать установленный пароль пользователя. Более безопасным и надежным вариантом является ключ SSH. Нужно отметить отдельно, что этот вариант действительно удобен для использования, потому что пользователю не придется постоянно использовать пароль.

Как работает Secure Shell

Secure Shell позволяет пользователям пройти аутентификацию с помощью разнообразных алгоритмов. Большой популярностью пользуется вариант с помощью пароля. Это действительно простой, но не такой уж безопасный способ. Пароль будет передаваться с помощью безопасных каналов, однако они не такие уж безопасные, если третьи лица будут просто перебирать комбинации символов в коде.

То есть благодаря современным технологиям, а также особым скриптам, третьи лица без проблем смогут подобрать пароль. Само собой, существуют разнообразные варианты для обеспечения дополнительной безопасности. Однако аутентификация с помощью ключ SSH намного надежнее.

Ключ состоит на самом деле из двух ключей — один из них открытый, а второй закрытый. Закрытый будет храниться исключительно у пользователя и обычно недоступен для других лиц. Если ключ все-таки попал в чужие руки, то мошенник сможет война на сервер. Чтобы предотвратить это, стоит обеспечить дополнительную аутентификацию с помощью пароля.

Открытый ключ пригодится для того, чтобы шифровать сообщения. Чтобы из расшифровать, пользователю необходимо будет обязательно использовать закрытый ключ. Это используется для того, чтобы пройти аутентификацию благодаря паре ключей.

Открытый ключ будет располагаться на удаленном сервера к которому необходимо будет подключиться. После этого ключ нужно будет добавить в особый файл

~/.ssh/authorized_keys

Как только пользователь попытается проверить ключ на подлинность, то сервер будет отправлять сообщение, которое зашифровано открытым ключом. Если у клиента получится расшифровать и отправить правильный ответ, то аутентификация будет полностью пройдена и одобрена системой.

Более подробно как настроить протокол ssh написано в другой статье тут.

Как создается ключ SSH

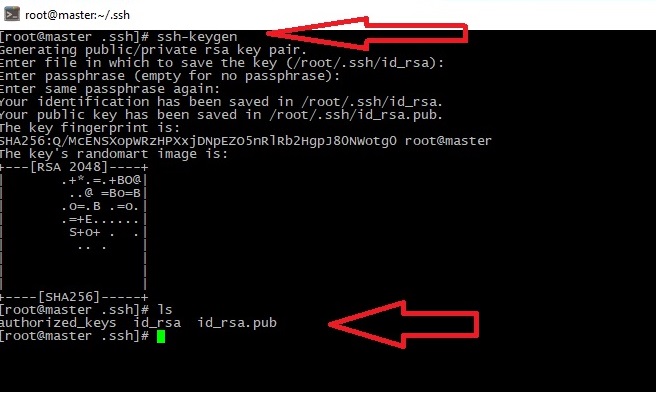

Для начала нужно будет использовать локальный сервер для создания SSH в будущей аутентификации. Для этого можно использовать специальный инструмент под названием SSH-Keygen. Она входит в состав программ OpenSSH. Если не менять параметры, то будет создана пара 2048 битных RSA ключей. То есть они будут подходить не только для SSH, но и для других вариантов.

Чтобы приступить к генерации ключей SSH, то нужно использовать команду

ssh-keygen

Программа будет предлагать пользователю выбрать определенное местоположение ключей. Если не менять стандартные параметры, то они появятся в домашнем каталоге пользователя.

~/.ssh/

Не стоит что-то менять. В таком случае все будет работать по стандартным настройкам, а ключи самостоятельно будут перехватываться.

Закрытый ключ будет носить название id_rsa.

Открытый ключ будет иметь название id_rsa_pub.

Далее программа будет предлагать пользователям использовать пароль для того, чтобы дополнительно зашифровать ключи на носителе. Если пользователь не хочет, то он может вовсе не указывать пароль. Если воспользоваться дополнительной степенью шифрования, то можно получить один недостаток — придется постоянно вводить пароль. Однако к преимуществам можно отнести следующие аспекты:

- Пароль не попадет в сеть, потому что используется он исключительно на локальной машине для того, чтобы расшифровать ключ. То есть третьи лица не смогут воспользоваться программами для подбора пароля.

- Секретный ключ будет располагаться в закрытом каталоге. То есть никто не сможет получить к нему доступ до тех пор, пока не будет введен пароль.

- Если мошенники приняли решение взломать аутентификацию с помощью ключа SSH, им придется получить доступ к системе пользователя. Ключевая фраза будет серьезным препятствием для них.

Стоит отметить, что пользователю совершенно не обязательно использовать пароль, если он не хочет. Для этого нужно лишь нажать Enter в момент создания ключа. Таким образом подключение будет проводиться в автоматическом режиме и дополнительно не нужно будет что-то делать.

Таким образом пользователь получает без лишних проблем и сложностей проводить проверку на подлинность. Далее открытый ключ необходимо будет обязательно разместить на удаленном сервере и использовать его для своих целей.